Обновления на сайте

-

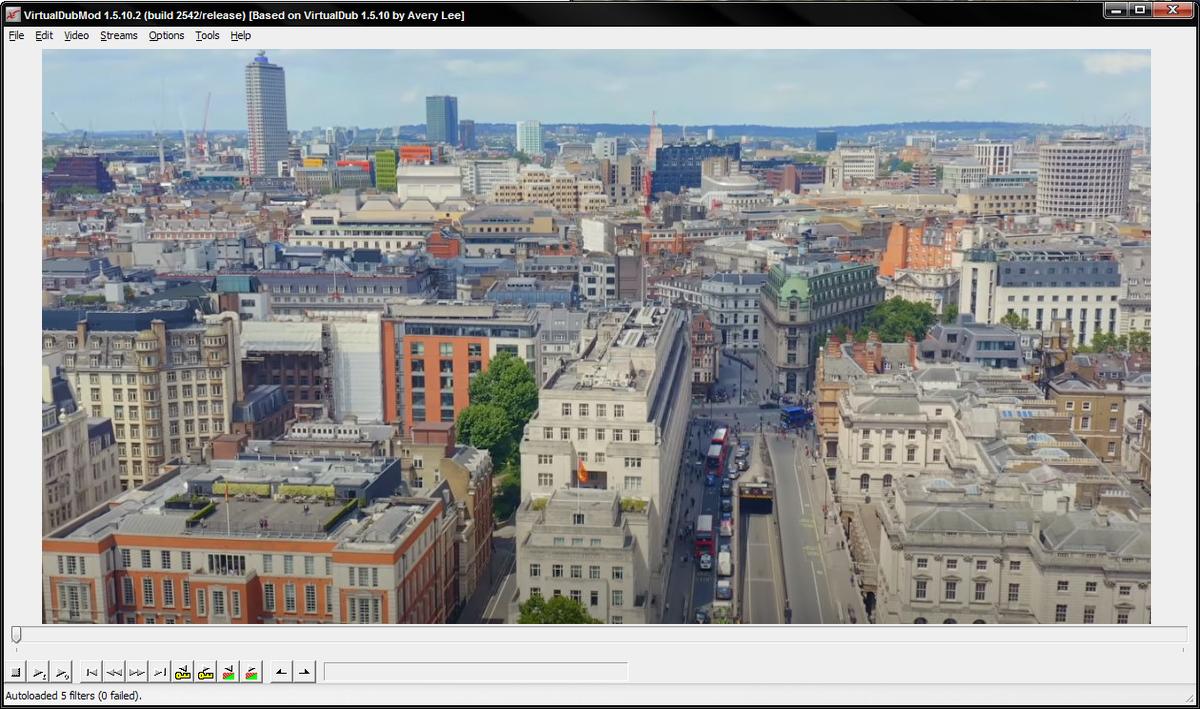

15 программ для монтажа видео на компьютере

С помощью бесплатных программ для монтажа видео на компьютере можно сделать многое: нарезать и скле...Обновлено: 7.03.24

-

Какие комбинации карт в покере составляют старшинство

Одно из фундаментальных понятий в покере - комбинации. Их собирают по ходу четырех раздач и обладате...Обновлено: 4.03.24

-

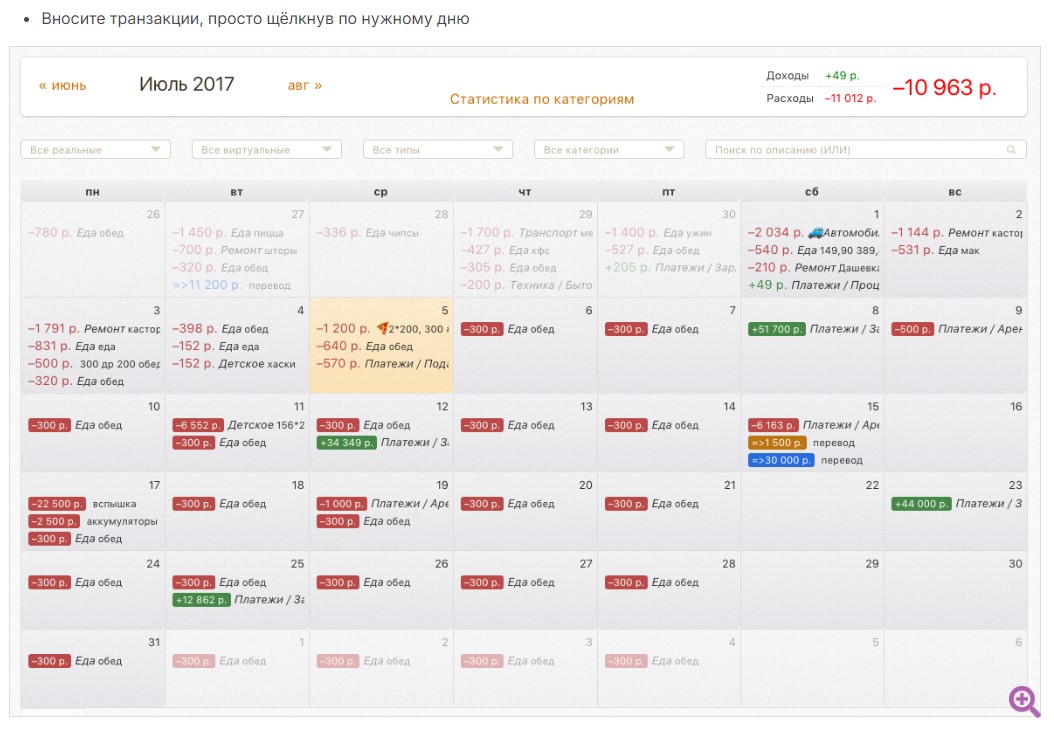

Топ-5 мобильных приложений для эффективного управления личными финансами

В 2020 году Международный Валютный Фонд высказал мнение, что персональный кредитный рейтинг должен б...Обновлено: 10.02.24

-

10 инструкций, как перевести ПДФ в редактируемый текст онлайн и на ПК

Перевод документов в электронный вид позволяет решить сразу несколько задач: сократить место для хра...Обновлено: 29.01.24

-

Как перенести фото с Андроида на Андроид: удобные способы

В редакцию Softdroid поступил вопрос:Обновлено: 8.01.24

-

Как перенести контакты на сим-карту в Андроид 14

Перенести контакты с телефона на сим-карту можно несколькими способами:Обновлено: 8.01.24